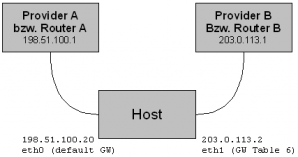

Ein SSH-Key erlaubt das Anmelden an einem Server, ohne das Passwort kennen zu müssen. Das ist nicht unüblich, denn in den meisten Firmen gibt es mehrere Server und mehrere Admins. Dafür zu sorgen, dass die Passwörter regelmäßig gewechselt werden, jeder Admin immer das richtige Passwort von jedem Host kennt, aber gleichzeitig darauf zu achten, dass kein Passwort in falsche Hände gerät, ist oft keine einfache Sache.

Ein SSH-Key erlaubt das Anmelden an einem Server, ohne das Passwort kennen zu müssen. Das ist nicht unüblich, denn in den meisten Firmen gibt es mehrere Server und mehrere Admins. Dafür zu sorgen, dass die Passwörter regelmäßig gewechselt werden, jeder Admin immer das richtige Passwort von jedem Host kennt, aber gleichzeitig darauf zu achten, dass kein Passwort in falsche Hände gerät, ist oft keine einfache Sache.

Mit dem SSH-Key ist es ganz einfach: Der Benutzer (z.B. der Admin) generiert sich einen SSH-Key welcher aus 2 Teilen besteht: Einem persönlichen Key, den er selbst behält und niemanden weitergibt. Und einem öffentlichen Key, der auf den Servern installiert wird, auf die er Zugriff hat.

So läßt sich sehr einfach regeln, welche Person auf welchen Server darf. Durch Entfernen eines Keys kann eine Person auch wieder ausgesperrt werden. Und der Admin braucht auch keine Kennwörter wissen. Der Besitz seines persönlichen Keys reicht aus, dass SSH den Zugang autorisiert.

Ein weiterer Vorteil ist die höhere Sicherheit: Übliche Passwörter (nehmen wir als Beispiel 8 Zeichen alphanumerisch) können nicht mehr als 2^10*14 Kombinationen haben, dies entspricht etwa 48 Bit. Ein SSH-Key kann problemlos 4096 Bit haben, ist also deutlich robuster gegen Angreifer.

Wie macht man das nun? Für Linux-User gibt es genug Anleitungen im Netz, daher zeige ich den Weg, den Windows-Menschen gehen müssen, um sich auf ihrem Linux Server anmelden zu können.

SSH-Key erstellen

Schritt 1: PuTTYgen und Pageant herunterladen. Die Tools gibt es auf der PuTTY Download Page: http://www.chiark.greenend.org.uk/~sgtatham/putty/download.html

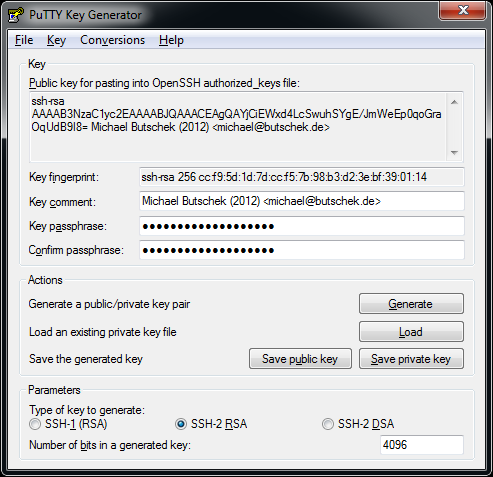

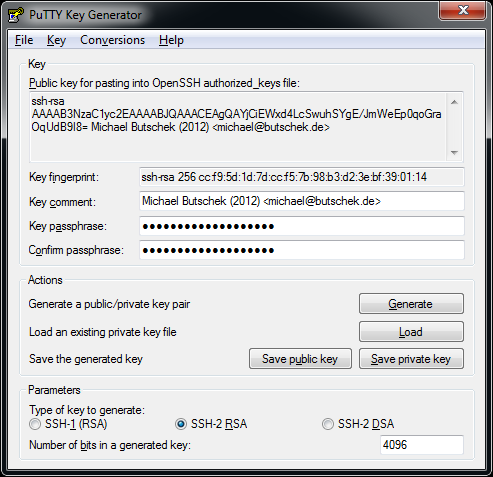

Schritt 2: PuTTYgen starten und unten erstmal Typ und die Länge einstellen. Ich persönlich bevorzuge 4096 Bit RSA Schlüssel, um eine hohe Sicherheit zu erreichen. SSH1 Schlüssel oder Schlüssel unter 1024 Bit würde ich heute aus Sicherheitsgründen nicht mehr empfehlen.

Schritt 3: Auf „Generate“ klicken und die Maus lange genug im Programmfenster bewegen. Der Schlüssel wird nun erstellt. Danach erfolgt die Eingabe von Kommentar und Passwort:

Als Kommentar wird empfohlen, Name und E-Mail Adresse einzugeben, denn der Kommentar wird auf dem Server später zu sehen sein. So kann man die einzelnen Keys verschiedener Benutzer leicht unterscheiden und weiß auch sofort, wie man betreffende Inhaber schnell erreichen kann.

Das Passwort (Key Passphrase) ist kein Zwang, allerdings empfehlenswert. Es schützt den Key mit diesem Passwort, so dass er nicht so einfach gestohlen werden kann. Läßt man das Feld leer, so wird der Key nicht geschützt.

Schritt 4: Der öffentliche Key, der auf den Server gehört, ist oben im Feld „Public key for pasting…“ zu finden. Er kann per Copy&Paste übernommen werden. Am Besten erstmal in einer Textdatei speichern, damit er nicht verloren geht.

Schritt 5: Der private Schlüssel wird über das Menü „Key – Save private key“ gespeichert. Achtung, das File (z.B. dein_name.ppk) enthält den privaten Key, kein Dritter sollte diese Datei bekommen. Man sollte sich darüber im klaren sein, dass jeder, der den privaten Key hat, diesen auch nutzen könnte. Wird die Datei also weitergegeben, so wäre das, als würde man die Passwörter aller Server weitergeben, auf denen man mit diesem Key Zugang erhält.

Öffentlichen Key auf Linux-Server installieren

Zuerst mal per SSH mit dem Server verbinden. Im eigenen Home-Verzeichnis (~) muss ein Ordner namens .ssh existieren. Darin wird die Datei authorized_keys angelegt, in der alle öffentlichen Keys der Personen abgelegt werden, die Zugang zum System erhalten sollen. Jeder Key kommt dabei in eine Zeile, Kommentare mit # sind erlaubt.

Der Vorgang unter Linux könnte so aussehen:

# Verzeichnis und Datei anlegen

mkdir -m 0700 ~/.ssh

touch .ssh/authorized_keys

chmod 600 .ssh/authorized_keys

# Schlüssel hinzufügen

cat >> .ssh/authorized_keys

ssh-rsa AAAAB3Nza...b30nk= Michael Butschek (2012) <michael@butschek.de>

[STRG-D]

Fertig. Ab jetzt läßt dieser Host Benutzer ohne Passwort rein, die den zum öffentlichen Key passenden privaten Key besitzen.

Benutzung des Keys in Putty

In Putty im Menü „Connection – SSH – Auth“ kann ein „Private Key file“ angegeben werden. Hier den privaten Key benutzen (pkk-Datei). Der Zugang zum Host, auf dem der öffentliche Key liegt, ist nun ohne Passwort möglich. Die Auth-Einstellung läßt sich natürlich auch direkt im Profil eines Hosts speichern, so ist es nicht nötig, jedesmal den Key neu anzugeben.

Was vielleicht störend bei der täglichen Arbeit wird: PuTTY möchte das Passwort des Keys jedesmal wissen, wenn er benutzt wird. Wenn man auf vielen Maschinen unterwegs ist, kann das ganz schön aufhalten. Dafür gibt es SSH-Agents, die den Key einmal beim Start laden (und auch nur einmal das Passwort abfragen). Putty kann dann auf den Agent zugreifen und sich den Key von dort holen. So kann man sich beliebig oft ohne Passwort anmelden, ohne auf den Schutz eines Passwortes im Key zu verzichten.

Installation Putty Agent

Der für Putty passende SSH Agent heißt Putty Agent. Das passende Tool Pageant haben wir weiter oben schon heruntergeladen. Es wird denkbar einfach bedient: Man startet die .exe Datei und übergibt den Pfad zum privaten Schlüssel als Parameter. Das Tool fragt nun einmal nach dem Passwort. Danach verschwindet das Tool im System Tray und Putty kann den Key ohne weitere Passwortabfrage nutzen.

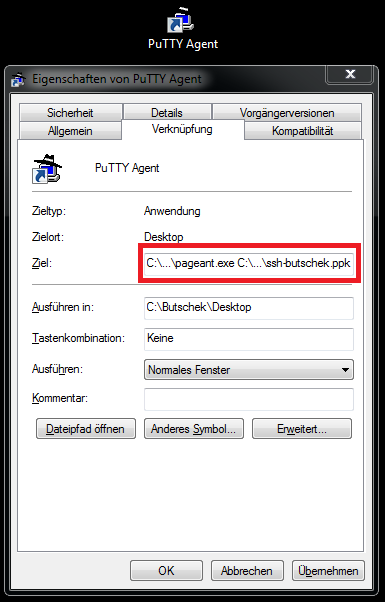

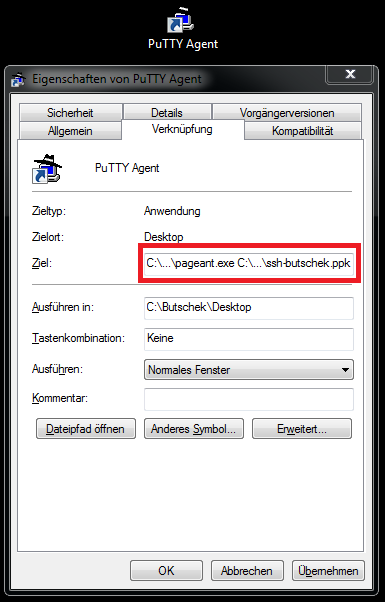

Da das Starten von Programmen mit Kommandozeilenparametern unter Windows nicht so einfach ist, empfiehlt sich folgende Methode: Zuerst erzeugt man eine Verknüpfung zu Pageant.exe und öffnet dann die Eigenschaften dieser Verknüpfung.

Im Tab „Verknüpfung“ findet man das Feld „Ziel“, in der der Pfad zur Exe-Datei steht. Dahinter setzt man dann (mit einem Leerzeichen getrennt) noch den vollständigen Pfad zu seinem privaten Key.

Durch einen Doppelklick auf die Verknüpfung wird der Agent nun gestartet und fragt das Passwort ab. Hat alles geklappt, findet sich der Agent danach im System Tray.

Möchte man den Agent gleich beim Systemstart öffnen, kann man zuletzt einfach noch die eben erstellte Verknüpfung in den Autostart-Ordner schieben. Damit wird man sofort beim Systemstart nach dem Passwort für den Agent gefragt und kann dann Zugriff per SSH auf jedes seiner Systeme nehmen, ohne erneut ein Passwort zu benötigen.

Viel Spaß beim Nutzen der SSH-Keys.